Check Point軟體技術公司釋出的新研究揭示了典型的QR碼攻擊,透過Check Point的即時網路威脅地圖,在兩周內發現了2萬起QR碼釣魚和惡意軟體攻擊事件,突顯了QR碼在網路犯罪分子面前的脆弱性。

QR碼是"Quick Response Code"(快速響應碼)的縮寫,是一種二維碼。它是由日本公司Denso Wave於1994年開發的一種矩陣條形碼。QR碼可以儲存大量數據,包括文本、連結、數位等資訊。相比傳統的條形碼,QR碼具有更高的數據容量和更快的掃描速度。對照到國內,就是大家常常使用的二維碼。對於步入互聯網金融時代的我們,掃描二維碼已經成為日常支付的手段。

而在二維碼攻擊中,騙子利用二維碼將使用者重新導向到一個憑證竊取頁面,根據使用者的裝置調整重新導向鏈,其目標是安裝惡意軟體並竊取憑證。Check Point的即時網路威脅地圖在兩周內發現了2萬起二維碼攻擊事件,凸顯了二維碼在面對網路犯罪的脆弱性。

Hackread.com此前曾報道,Check Point Research註意到在2023年8月和9月之間,二維碼的釣魚攻擊激增了587%。這可能歸因於電子信件安全解決方案中缺乏二維碼保護以及廣泛使用二維碼掃描。

安全供應商努力開發新的保護措施,但威脅行為者則以二維碼攻擊的新變體作出回應。最近,Bitdefender觀察到使用深度偽造視訊進行加密貨幣盜竊的YouTube串流劫持活動的增加。YouTube串流劫持是一種犯罪行為,犯罪分子透過直播彈出視窗、二維碼和惡意連結竊取帳戶。

在2023年10月,SlashNext報告稱,使用Quishing和QRLJacking的基於二維碼的釣魚攻擊有所增加。Quishing涉及在各種平台上傳播帶有惡意下載連結的二維碼,將使用者重新導向到釣魚網站或下載惡意軟體。

這是因為二維碼有多層混淆,包括二維碼本身、對另一個域的盲目重新導向以及反向工程防護負載。這些層可以用來將使用者重新導向到可疑活動或虛假登入頁面而黑客可以透過使用有條件的重新導向來提高成功率。

攻擊者發送具有條件重新導向的二維碼,利用社交工程技術和BEC 3.0。Check Point的研究人員提供了多個這種釣魚嘗試的例子。例如在其中一種情況下,使用者被要求透過掃描二維碼獲取年度繳款報表。

「二維碼具有基於瀏覽器、裝置、螢幕大小等的有條件目標點」,Check Point Research在向Hackread.com分享的報告中指出。

使用者的裝置型別會影響連結的顯示,例如Mac使用者看到一個連結,而Android使用者看到的是另一個連結。然而,結果是相同的。然而,這些攻擊突顯了釣魚嘗試的令人信服的性質以及多層次網路安全在防範此類攻擊後果方面的重要性。

通常,如果第一個重新導向是幹凈的,預設安全策略,自動放行。然而,完整的安全解決方案可以透過阻止多個安全策略來防止這些攻擊。這包括電子信件安全、瀏覽器安全、移動安全、防惡意軟體和交付後安全。這些安全策略一起工作,以便阻止可疑行為、檢查網站並解碼二維碼攻擊。

但是這些攻擊難以檢測或防範,存在多個混淆層,安全專業人員需要基於人工智慧的安全、解碼二維碼攻擊的能力以及多層次的保護。

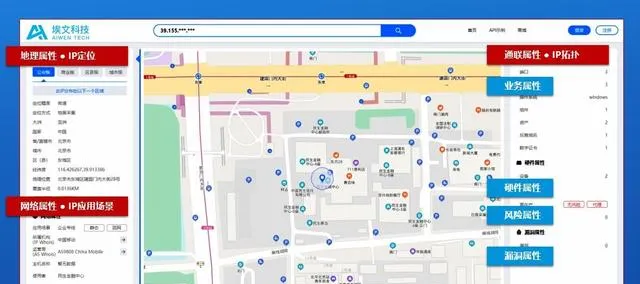

而IP可判定和分析網路活動,在二維碼被攻擊的情境下,這些功能可以幫助追蹤攻擊者的活動路徑,對高風險IP報警,從而加強對二維碼攻擊的應對能力。透過實施這些最佳實踐,安全專業人員可以大大防範釣魚攻擊並保護他們的系統。

參考資料:

https://www.hackread.com/qr-code-phishing-social-engineering-scams/