WPC Qi®無線充電標準的最新更新增加了安全身份驗證,確保支持Qi的器材和充電器可以安全地協同工作。

過去幾年中,無線充電聯盟(WPC)一直在忙於以多種方式更新廣泛采用的Qi標準。當然,隨著世界的互聯互通變得越來越普遍,無線充電的安全性始終是首要考慮的問題。Qi無線充電規範的版本1.3增加了安全身份驗證功能。

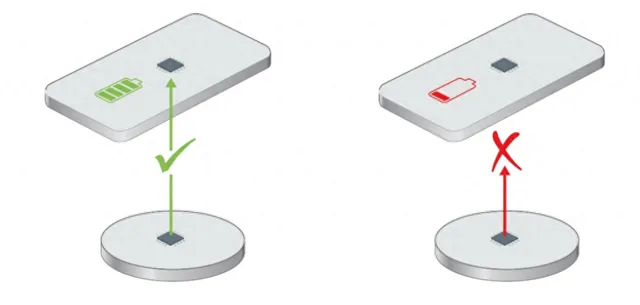

版本1.3允許支持Qi的器材驗證充電器的身份及其對Qi規範的遵守情況(圖1)。這樣便可確定充電器與Qi標準是否相容,以確保它不會損壞或破壞正在充電的產品。它本質上是Qi版本1.2的擴充套件,但增加了一層保護(身份驗證),以確保手機和充電器可以協同工作。Qi 1.3定義了兩種功率配置,基準功率配置可以提供最高5W的輸出,而擴充套件功率配置則可將輸出增加到15W。

圖1.透過CryptoAuthLib進行單向身份驗證

簡單來說,在充電開始之前,要充電的器材(通常是智能電話)確認它正在與一台透過Qi認證的充電器材進行互動。舉例來說,如果是智能電話,則會請求最適當和最安全的充電功率。如果身份驗證失敗,手機將取消請求或者充電器將其輸出功率降低到5W(基準)。

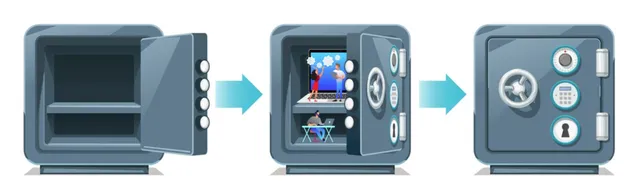

為了實作身份驗證,充電器制造商必須在其產品中包含稱為「產品單元證書」的公鑰基礎架構(PKI)。這種關鍵功能的實作方式為,建立一個位於嵌入在充電器中微控制器旁邊的安全元件來儲存關鍵資訊(圖2)。PKI是一種用於提供身份驗證的超可靠技術,因為它使用自己的專用處理器和記憶體,而不是共享資源,從而降低了安全風險。

圖2.Qi 1.3標準要求必須進行安全配置

安全元件的概念已經在許多套用中使用了超過15年,而且信用卡、智能支付系統和加密貨幣交易伺服器中也在廣泛采用。如今,每台智能電話制造商都使用安全元件。

安全的身份驗證涉及安全的生產流程,並結合采用可形成安全儲存子系統(SSS)(通常稱為安全金鑰記憶體件或安全元件)的過程。手機將要求充電器提供證書和簽名,以驗證其為具有私鑰的WPC認證產品,並簽署由手機發出的質詢,證明其已獲知機密資訊且不曾泄露。Qi 1.3標準要求私鑰必須由經過認證的SSS儲存和保護。橢圓曲線數碼簽名演算法和私鑰都必須處於同一位置,以確保它在身份驗證中的信任級別。

SSS必須根據通用標準聯合解析庫(JIL)漏洞評分系統證明其保護加密金鑰的穩健性,該系統於21世紀中期首次推出,用於提高智能卡的效率和安全性。現在,它已成為其他許多需要安全功能的套用的穩健基準。

制造充電器時,還需要其他步驟來保護信任級別,目標是消除對私鑰的暴露。要構建這種可信鏈,所有私鑰都必須位於生產場地的硬件安全模組(HSM)中或充電器的SSS內。然後,必須確定這些私鑰的產生、儲存和構成可信鏈的方式,這些流程透過金鑰儀式實作。完成後,現已透過加密方式建立了可信鏈,同時不會暴露給外部合約制造商或第三方。結果,WPC、手機和充電器之間建立了信任。

WPC建立的認證過程相當復雜,對充電器制造商提出了挑戰,但那些在合規方面具有豐富專業知識的制造商除外。由於微控制器是執行所有必要合規操作步驟的元件,因此如果設計人員直接與微控制器制造商合作,認證過程可以大大簡化。

例如,Microchip是率先將此過程中所有要素結合起來的公司之一,它利用其「可信平台」完成公司安全元件的初始配置,幫助設計人員完成各種步驟,而無需依賴多個來源。

Microchip是一家獲得WPC特許的制造證書頒發機構,可提供預配置的安全儲存子系統解決方案,能夠借助WPC根證書頒發機構來處理整個金鑰儀式。它提供了一種認證參考設計,包括MCU、Qi 1.3軟件協定棧、具有支持加密庫的SSS以及面向汽車和消費者套用的配置服務。利用公司安裝在Microchip工廠內的HSM,可在每個安全元件的邊界內生成憑證。

邁向Qi版本2

WPC的下一步是實施Qi版本2標準,預計將於今年晚些時候推出。它將使Qi充電的方式更加多樣化,同時保留Qi 1.3建立的所有關鍵安全功能。

Qi無線充電標準已經建立起極高的安全級別,而且還在不斷改進以滿足更多類別器材的需求,特別是那些由於外形導致其出色功能無法被觸及的器材。