Windows 10 專業版和 Windows 11 專業版等高端版本配備了儲存加密功能「 BitLocker 」,即使 PC 被攻擊者拆走了儲存器材(如硬碟),也可以防止資訊被檢視。但安全 YouTuber stacksmashing 在影片【Breaking Bitlocker - Bypassing the Windows Disk Encryption – YouTube】中介紹了一種可以快速獲取用來解密BitLocker的恢復金鑰的器材。

下面是破解操作過程演示是一台采用 BitLocker 儲存加密的聯想筆記電腦。

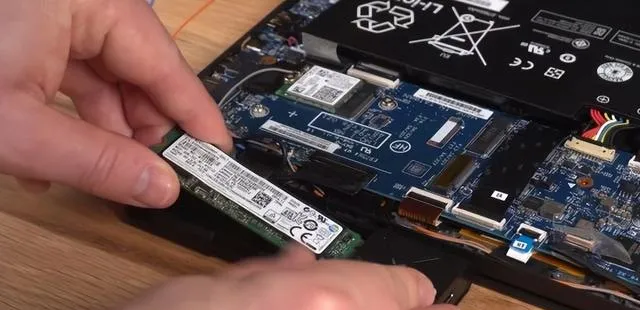

Stacksmashing開始取下筆記電腦的後蓋。

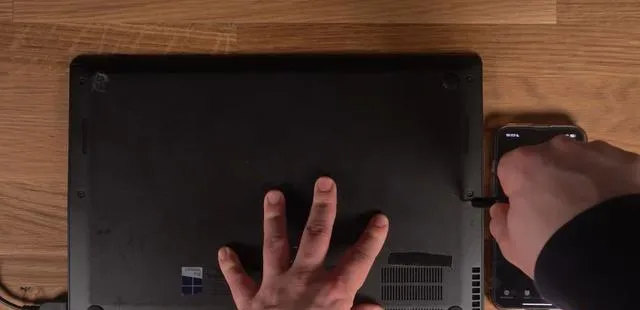

取下蓋子後,將恢復金鑰破解器材靠在主機板上的引腳上。

當將破解器材插入引腳上時,瞬間讀取了BitLocker恢復金鑰。 從開始拆卸筆記電腦到拿到BitLocker恢復金鑰只用了 42.9 秒。

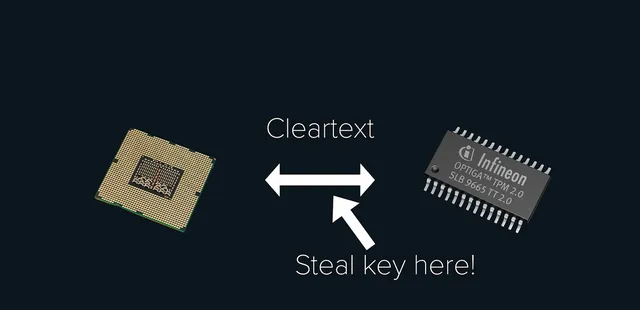

◆ 獲取BitLocker恢復金鑰的原理如下:聯想筆記電腦搭載了被稱為「TPM」的安全芯片。

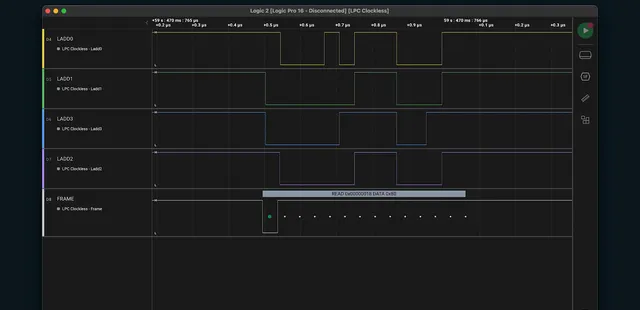

在TPM中,BitLocker的恢復金鑰以加密狀態保存。TPM在系統啟動時確認硬件的正常後,將恢復金鑰解密並行送給CPU,但 TPM和CPU之間的通訊沒有加密 。stacksmashing註意到這一點後,設計了透過分析LPC總線的通訊來截獲恢復金鑰的方法。

由於聯想筆記電腦的電路板上有一個用於測試的連結器,於是在連結器上連線了一個電極。

透過分析通訊內容,我們成功捕獲了恢復金鑰。

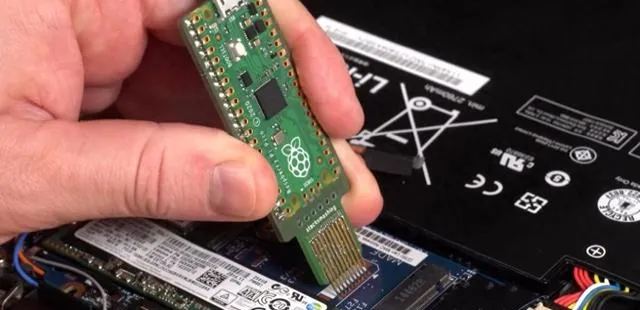

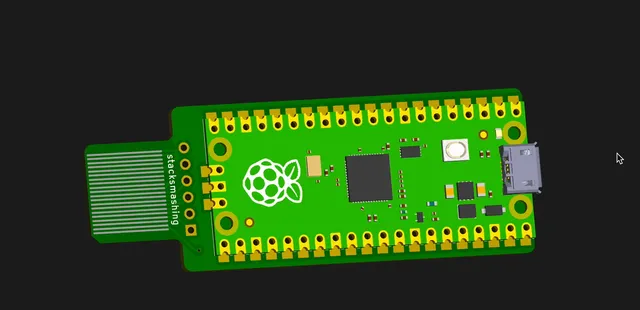

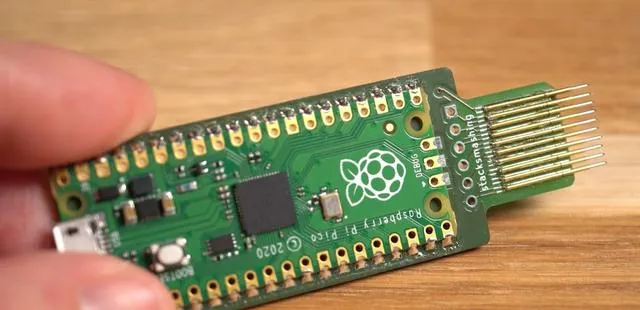

在上述方法中,需要「將電極連線到連結器」和「分析通訊內容並推匯出恢復金鑰」。 為了簡化這些操作,stacksmashing用樹莓派(Raspberry Pi Pico)設計了一種帶有連結器的器材來處理通訊內容。

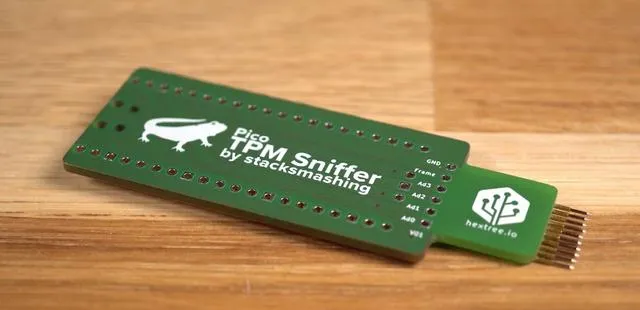

完成的器材的外觀如下所示。 該器材的名稱是「Pico TPM Sniffer」,總成本約為 10 美元。

另一邊是樹莓派(Raspberry Pi Pico)。

它還配備了連結器,為您省去了連線電極的麻煩。

透過使用Pico TPM Sniffer,實作了文章開頭的「42.9秒獲取BitLocker恢復金鑰」的操作。

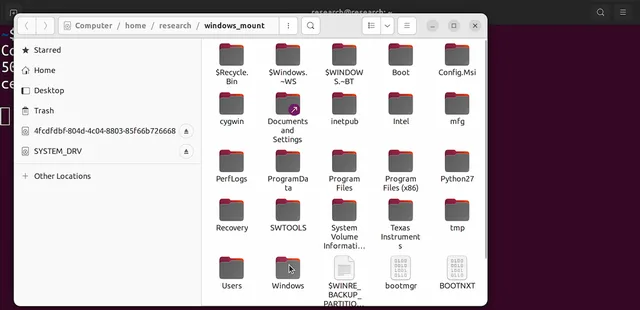

獲取BitLocker恢復金鑰後,您所要做的就是提取儲存器材,將其連線到另一台電腦,然後使用BitLocker恢復金鑰對其進行解密。

stacksmashing 實際上已經成功地解密了使用 BitLocker 加密的儲存器材。

另外,近年來的CPU大多內建TPM,像這次測試中使用的聯想筆記電腦那樣搭載專用TPM芯片的筆記電腦正在減少。盡管如此,在某些模型中,依然可以用同樣的方法獲取BitLocker恢復金鑰。

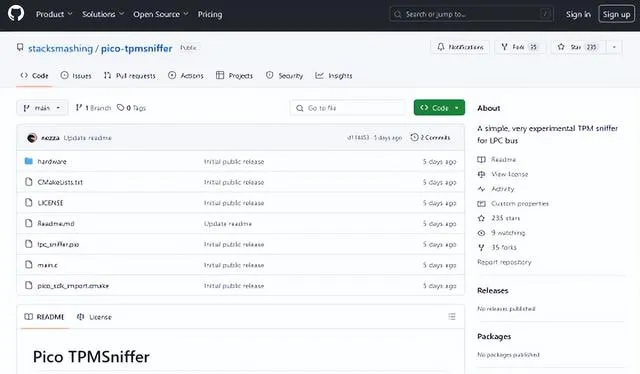

stacksmashing 在以下連結中釋出了 Pico TPM Sniffer的設計藍圖。

GitHub-stacksmashing/pico-tpmsniffer:Asimple,very experimental TPM sniffer for LPC bus

https://github.com/stacksmashing/pico-tpmsniffer