1. 前言

個人理解,大佬就別噴了,了解一下就可以了,真正遇到這些問題的時候,有時候也不一定能夠解決,最終都有可能回歸到重裝系統上面。

包括說什麽裝防毒軟件、打修補程式、升級系統,這些都應該是再事件發生前做的工作,而不是發生後做的工作,如果這些工作在事件發生前就做好的話,大概率也不會被這些病毒感染。

2. 挖礦病毒

挖礦病毒是一種利用電腦算力來幫助交易達成共識從而賺取獎勵的病毒。隨著比特幣的出現,挖礦這種賺錢方式慢慢流行起來,而挖礦病毒就是黑客利用個人電腦的漏洞,盜取電腦計算力來挖礦獲得收益的病毒。

挖礦病毒是一段程式碼或者一個軟件,偽裝成一個正常檔進入受害者的電腦。病毒利用主機或者作業系統的高危漏洞,並結合高級攻擊技術在區域網路內傳播,控制電腦進行大量的電腦運算來獲取虛擬貨幣。挖礦病毒會消耗大量的電腦處理資源,使得電腦經常十分卡頓,重新開機後也無法解決,電腦上沒有開啟軟件,但CPU使用率幾乎到達100%,電腦溫度升高,風扇雜訊增大。

2.1. 挖礦病毒傳播方式

2.2. 挖礦病毒危害

2.3. 挖礦病毒防範

2.4. 威脅情報中心

挖礦病毒可以透過些情報中心可以查詢到該挖礦病毒的一些處理方式,以及一些解決辦法,通常來說挖礦病毒更多的情況下是利用電腦的效能計算而去挖礦,主要是用於挖礦,而不是去搞破壞,甚至部份挖礦病毒還能夠針對其它啊挖礦病毒進行攔截,例如你主機上存在一個挖礦病毒A,結果你又感染一個挖礦病毒B,那麽病毒B可能會自動去刪除病毒A,來確保自己的獨立性,不過也有可能是病毒A會去自動攔截病毒B,這些都是有可能的,也不排除並存。

深信服情報中心:https://ti.sangfor.com.cn/analysis-platform微步線上情報中心:https://x.threatbook.com/奇安信情報中心:https://ti.qianxin.com/venuseye:https://www.venuseye.com.cn/安恒情報中心:https://ti.dbappsecurity.com.cn/360情報中心:https://ti.360.net/綠盟威脅情報中⼼:https://ti.nsfocus.com/AlienVault:https://otx.alienvault.com/RedQueen 安全智能服務平台:https://redqueen.tj-un.com/IntelHome.htmlVirustotal:https://www.virustotal.com/gui/home/uploadIBM X-Force Exchange:https://exchange.xforce.ibmcloud.com/ThreatMiner:https://www.threatminer.org/index.php騰訊哈伯:https://habo.qq.com/

3. 勒索病毒

勒索病毒是一種惡意軟件,它透過加密檔、威脅刪除檔等方式,迫使受害者支付一定的贖金以解密檔或恢復數據。這種惡意軟件通常是透過電子郵件、社交媒體等渠道傳播,並要求受害者支付一定數額的贖金。

勒索病毒是一種嚴重的網絡安全威脅,它可以透過多種方式傳播,包括電子郵件、社交媒體、網絡釣魚等。它會對受害者的數據和私密造成嚴重破壞,並可能導致嚴重的財務損失。

3.1. 勒索病毒傳播方式

3.2. 勒索病毒危害

3.3. 勒索病毒防範

3.4. 勒索病毒家族及辨識

這裏只是列舉一些勒索病毒,並不齊全,遇到勒索病毒還是需要尋找專業的人員進行排查,但是基本上如果遇到勒索病毒,基本上是很難解密的,只能重裝系統。

3.5. 解密工具下載

勒索病毒更多的時候是以勒索為主,透過繳納贖金來進行解密,但是往往勒索病毒是很難解密的,可以說百分之90以上的勒索病毒都是無法解密的,除了制作方主動交出金鑰,否則很難解密,你用這個方式來進行獲取利益,怎能讓你輕易的解開呢?網上確實有很多公開的解密工具,但是多數都是無法解密的,就算存在解密方式,也有可能是存在部份人手裏。

同時勒索病毒更多時候是感染Windows系統,通常Linux是很少會感染的,一方面Windows的軟件執行方式基本上都是滑鼠點選一下就能夠實作執行了,而Linux系統需要輸入命令才能夠執行,那麽個人很少會使用Linux來作為主系統,Linux通常都是伺服器,而在伺服器上運行程式,基本上都是運維人員,而專業的運維人員很少去執行未知程式,而Windows不同,個人主機也可以執行。

並且Linux系統相較於Windows系統更為的安全,同時上面也提到過,使用Linux系統的更多的是伺服器,而伺服器中的數據通常是有備份的,所以就算感染就,重裝系統恢復一下就可以了…而個人電腦就比較麻煩了…

3.5.1. 勒索病毒搜尋平台

360:https://lesuobingdu.360.cn/騰訊管家:https://guanjia.qq.com/pr/ls/啟明星辰:https://lesuo.venuseye.com.cn/奇安信:https://lesuobingdu.qianxin.com/深信服:https://edr.sangfor.com.cn/#/information/ransom_search

3.5.2. 解密工具平台

騰訊哈伯:https://habo.qq.com/tool/index火絨安全:https://bbs.huorong.cn/thread-65355-1-1.html瑞星安全:http://it.rising.com.cn/fanglesuo/index.htmlnomoreransom:https://www.nomoreransom.org/zh/decryption-tools.html卡巴斯基:https://noransom.kaspersky.com/zh/avast:https://www.avast.com/zh-cn/ransomware-decryption-tools#pcemsisoft:https://www.emsisoft.com/en/ransomware-decryption/

3.5.3. 單項解密集

來源:github這裏不一定能夠保證成功解密,畢竟目前病毒都是在不斷的變種中。

[777 Ransom] Trend Micro Ransomware解密器用來解密777勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[AES_NI Ransom] Rakhni解密器用來解密AES_NI勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Agent.iih Ransom] Rakhni解密器用來解密Agent.iih勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Alcatraz Ransom] Alcatraz解密器用來解密Alcatraz勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_alcatrazlocker.exe[Alpha Ransom] Alphadecrypter解密器用來解密Alpha勒索軟件加密的檔 https://www.bleepingcomputer.com/download/alphadecrypter/dl/329/[Amnesia Ransom] Amnesia解密器用來解密Amnesia勒索軟件加密的檔 https://decrypter.emsisoft.com/download/amnesia[Amnesia2 Ransom] Amnesia2解密器用來解密Amnesia2 勒索軟件加密的檔 https://decrypter.emsisoft.com/download/amnesia2[Annabelle Ransom] BDAnnabelleDecryptTool解密器用來解密Annabelle勒索軟件加密的檔 http://download.bitdefender.com/am/malware_removal/BDAnnabelleDecryptTool.exe StupidDecryptor解密器用來解密Annabelle勒索軟件加密的檔 https://www.bleepingcomputer.com/download/stupiddecryptor/dl/351/[Aura Ransom] Rakhni解密器用來解密Aura勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Aurora Ransom] AuroraDecryptor解密器用來解密Aurora勒索軟件加密的檔 https://www.bleepingcomputer.com/download/auroradecrypter/dl/379/ Aurora解密器用來解密Aurora勒索軟件加密的檔 https://decrypter.emsisoft.com/download/aurora[AutoIt Ransom] Rakhni解密器用來解密AutoIt勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip Rannoh解密器用來解密AutoIt勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rannohdecryptor.zip[AutoLocky Ransom] Trend Micro Ransomware解密器用來解密AutoLocky勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[BTCWare Ransom] BTCWare解密器用來解密BTCWare勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_btcware.exe[BadBlock Ransom] Trend Micro Ransomware解密器用來解密BadBlock勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[BarRax Ransom] BarRax解密器用來解密BarRax勒索軟件加密的檔 http://blog.checkpoint.com/wp-content/uploads/2017/03/BarRaxDecryptor.zip[Bart Ransom] Bart解密器用來解密Bart勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_bart.exe http://download.bitdefender.com/am/malware_removal/BDBartDecryptor.exe[BigBobRoss Ransom] Bigbobross fix解密器用來解密BigBobRoss勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_bigbobross.exe[Bitcryptor Ransom] Coinvault解密器用來解密Bitcryptor勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/CoinVaultDecryptor.zip[CERBER V1 Ransom] Trend Micro Ransomware解密器用來解密CERBER V1勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[Chimera Ransom] Rakhni解密器用來解密Chimera勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Coinvault Ransom] Coinvault解密器用來解密Coinvault勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/CoinVaultDecryptor.zip[Cry128 Ransom] Cry128解密器用來解密Cry128勒索軟件加密的檔 https://decrypter.emsisoft.com/download/cry128[Cry9 Ransom] Cry9解密器用來解密Cry9勒索軟件加密的檔 https://decrypter.emsisoft.com/download/cry9[CrySIS Ransom] Rakhni解密器用來解密CrySIS勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Cryakl Ransom] Rakhni解密器用來解密Cryakl勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Crybola Ransom] Rannoh解密器用來解密Crybola勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rannohdecryptor.zip[Crypt888 Ransom] Crypt888解密器用來解密Crypt888勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_crypt888.exe[CryptON Ransom] Crypton解密器用來解密CryptON勒索軟件加密的檔 https://decrypter.emsisoft.com/download/crypton[CryptXXX V1/2/3/4/5 Ransom Rannoh解密器用來解密CryptXXX V1/2/3/4/5勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[CryptoMix Ransom] CryptoMix解密器用來解密CryptoMix勒索軟件加密的檔 https://nomoreransom.cert.pl/static/cryptomix_decryptor.exe[Cryptokluchen Ransom] Rakhni解密器用來解密Cryptokluchen勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[DXXD Ransom] Trend Micro Ransomware解密器用來解密DXXD勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[Damage Ransom] Damage解密器用來解密Damage勒索軟件加密的檔 https://decrypter.emsisoft.com/download/damage[Democry Ransom] Rakhni解密器用來解密Democry勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Derialock Ransom] Derialock解密器用來解密Derialock勒索軟件加密的檔 http://blog.checkpoint.com/wp-content/uploads/2016/12/Derialock-Decryptor.zip[Dharma Ransom] Rakhni解密器用來解密Dharma勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[EncrypTile Ransom] EncrypTile解密器用來解密EncrypTile勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_encryptile.exe[Everbe 1.0 Ransom] InsaneCryptDecrypter解密器用來解密Everbe 1.0勒索軟件加密的檔 https://www.bleepingcomputer.com/download/insanecrypt-desucrypt-decrypter/dl/369/[FenixLocker Ransom] FenixLocker解密器用來解密FenixLocker勒索軟件加密的檔 https://decrypter.emsisoft.com/download/fenixlocker[FilesLocker v1 and v2 Ransom] FilesLockerDecrypter解密器用來解密FilesLocker v1 and v2勒索軟件加密的檔 https://www.bleepingcomputer.com/download/fileslockerdecrypter/dl/378/[Fury Ransom] Rannoh解密器用來解密Fury勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rannohdecryptor.zip[GandCrab (V1, V4 and V5 up to V5.2 versions) Ransom] BDGandCrabDecryptTool解密器用來解密GandCrab (V1, V4 and V5 up to V5.2 versions)勒索軟件加密的檔 http://download.bitdefender.com/am/malware_removal/BDGandCrabDecryptTool.exe[GetCrypt Ransom] 解密器用來解密GetCrypt勒索軟件加密的檔 https://www.emsisoft.com/decrypter/download/getcrypt[Globe1/2/3Ransom] Globe1/2/3解密器用來解密Globe勒索軟件加密的檔 https://decrypter.emsisoft.com/download/globe https://decrypter.emsisoft.com/download/globe2https://decrypter.emsisoft.com/download/globe3[GlobeImposter Ransom] GlobeImposter解密器用來解密GlobeImposter勒索軟件加密的檔 https://decrypter.emsisoft.com/download/globeimposter[Gomasom Ransom] Gomasom解密器用來解密Gomasom勒索軟件加密的檔 https://decrypter.emsisoft.com/download/gomasom[HKCrypt Ransom] HKCrypt解密器用來解密HKCrypt勒索軟件加密的檔[Globe/Purge Ransom] Trend Micro Ransomware解密器用來解密Globe/Purge勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[HiddenTear Ransom] HiddenTear解密器用來解密HiddenTear勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_hiddentear.exe[InsaneCrypt Ransom] InsaneCryptDecrypter解密器用來解密InsaneCrypt 勒索軟件加密的檔 https://www.bleepingcomputer.com/download/insanecrypt-desucrypt-decrypter/dl/369/[JSWorm 2.0 Ransom] JS WORM 2.0解密器用來解密JSWorm 2.0勒索軟件加密的檔 https://www.emsisoft.com/decrypter/download/jsworm-20[Jaff Ransom] Rakhni解密器用來解密Jaff勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Jigsaw Ransom] Jigsaw解密器用來解密Jigsaw勒索軟件加密的檔 https://blog.checkpoint.com/wp-content/uploads/2016/07/JPS_release.zip[LECHIFFRE Ransom] Trend Micro Ransomware解密器用來解密LECHIFFRE勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[LambdaLocker Ransom] LambdaLocker解密器用來解密LambdaLocker勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_lambdalocker.exe[Lamer Ransom] Rakhni解密器用來解密Lamer勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Linux.Encoder.1 Ransom] Linux.Encoder.1解密器用來解密Linux.Encoder.1勒索軟件加密的檔 http://labs.bitdefender.com/wp-content/plugins/download-monitor/download.php?id=Decrypter_0-1.3.zip[Linux.Encoder.3 Ransom] Linux.Encoder.3解密器用來解密Linux.Encoder.3勒索軟件加密的檔 https://labs.bitdefender.com/wp-content/plugins/download-monitor/download.php?id=encoder_3_decrypter.zip[Lortok Ransom] Rakhni解密器用來解密Lortok勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[MacRansom Ransom] MacRansom解密器用來解密MacRansom勒索軟件加密的檔 https://esupport.trendmicro.com/media/13801530/Trend Micro Ransomware Decryptor_V1.0.1.zip[Marlboro Ransom] Marlboro解密器用來解密Marlboro勒索軟件加密的檔 https://decrypter.emsisoft.com/download/marlboro[Marsjoke aka Polyglot Ransom] Rannoh解密器用來解密Marsjoke aka Polyglot勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rannohdecryptor.zip[MegaLocker Ransom] MegaLocker解密器用來解密MegaLocker勒索軟件加密的檔 https://www.emsisoft.com/decrypter/download/megalocker[Merry X-Mas Ransom] Merry X-Mas解密器用來解密Merry X-Mas勒索軟件加密的檔 https://decrypter.emsisoft.com/download/mrcr http://blog.checkpoint.com/wp-content/uploads/2017/03/MXM_Decryptor-3.7z[MirCop Ransom] Trend Micro Ransomware解密器用來解密MirCop勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[Mole Ransom] Mole解密器用來解密Mole勒索軟件加密的檔 https://nomoreransom.cert.pl/static/mole_decryptor.exe[Nemucod Ransom] Nemucod 解密器用來解密Nemucod勒索軟件加密的檔 https://decrypter.emsisoft.com/download/nemucod[NemucodAES Ransom] NemucodAES解密器用來解密NemucodAES勒索軟件加密的檔 https://decrypter.emsisoft.com/download/nemucodaes[Nmoreira Ransom] Nmoreira解密器用來解密Nmoreira勒索軟件加密的檔 https://decrypter.emsisoft.com/download/nmoreira[Noobcrypt Ransom] Noobcrypt解密器用來解密Noobcrypt勒索軟件加密的檔 https://files.avast.com/files/decryptor/avast_decryptor_noobcrypt.exe[Ozozalocker Ransom] Ozozalocker解密器用來解密Ozozalocker勒索軟件加密的檔 https://decrypter.emsisoft.com/download/ozozalocker[PHP ransomware Ransom] PHP ransomware解密器用來解密PHP ransomware勒索軟件加密的檔 http://blog.checkpoint.com/wp-content/uploads/2016/12/PHP-ransomware-decryptor.zip[Pewcrypt Ransom] Pewcrypt解密器用來解密Pewcrypt勒索軟件加密的檔 https://decrypter.emsisoft.com/download/pewcrypt[Philadelphia Ransom] Philadelphia解密器用來解密Philadelphia勒索軟件加密的檔 https://decrypter.emsisoft.com/download/philadelphia[Planetary Ransom] Planetary解密器用來解密Planetary勒索軟件加密的檔 https://decrypter.emsisoft.com/download/planetary[Pletor Ransom] Rakhni解密器用來解密Pletor勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Popcorn Ransom] Popcorn解密器用來解密Popcorn勒索軟件加密的檔 https://www.elevenpaths.com/downloads/RecoverPopCorn.zip[Pylocky Ransom] pylocky_decryptor解密器用來解密Pylocky勒索軟件加密的檔 https://github.com/Cisco-Talos/pylocky_decryptor https://www.cybermalveillance.gouv.fr/nos-articles/outil-de-dechiffrement-du-rancongiciel-ransomware-pylocky-versions-1-et-2/ https://www.cybermalveillance.gouv.fr/wp-content/uploads/2019/02/PyLocky_Decryptor_V1_V2.zip[Rakhni Ransom] Rakhni解密器用來解密Rakhni勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[Rannoh Ransom] Rannoh解密器用來解密Rannoh勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rannohdecryptor.zip[Rotor Ransom] Rakhni解密器用來解密Rotor勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[SNSLocker Ransom] Trend Micro Ransomware解密器用來解密SNSLocker勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[Shade Ransom] Shade解密器用來解密Shade勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/ShadeDecryptor.zip http://www.mcafee.com/us/downloads/free-tools/shadedecrypt.aspx[Simplocker Ransom] Simplelocker解密器用來解密Simplocker勒索軟件加密的檔 https://download.eset.com/com/eset/tools/decryptors/simplocker/latest/eset-simplocker-decryptor.apk[Stampado Ransom] Stampado解密器用來解密Stampado勒索軟件加密的檔 https://decrypter.emsisoft.com/download/stampado[Teamxrat/Xpan Ransom] Trend Micro Ransomware解密器用來解密Teamxrat/Xpan勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[TeslaCrypt V1/2/3/4 Ransom] TeslaDecrypt 解密器用來解密TeslaCrypt V1/2/3/4勒索軟件加密的檔 https://github.com/Cisco-Talos/TeslaDecrypt[Thanatos Ransom] Thanatos解密器用來解密Thanatos勒索軟件加密的檔 https://github.com/Cisco-Talos/ThanatosDecryptor[Trustezeb Ransom] Trustezeb.A解密器用來解密Trustezeb勒索軟件加密的檔 https://download.eset.com/com/eset/tools/decryptors/trustezeb_a/latest/esettrustezebadecoder.exe[Wildfire Ransom] Wildfire解密器用來解密Wildfire勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/RU/WildfireDecryptor.zip http://www.mcafee.com/us/downloads/free-tools/wildfiredecrypt.aspx[XData Ransom] Rakhni解密器用來解密XData勒索軟件加密的檔 http://media.kaspersky.com/utilities/VirusUtilities/EN/rakhnidecryptor.zip[XORBAT Ransom] Trend Micro Ransomware解密器用來解密XORBAT勒索軟件加密的檔 https://success.trendmicro.com/solution/1114221[XORIST Ransom] Xorist解密器用來解密XORIST勒索軟件加密的檔 https://decrypter.emsisoft.com/download/xorist[ZQ Ransom] ZQ解密器用來解密ZQ勒索軟件加密的檔 https://www.emsisoft.com/decrypter/download/zq

4. 挖礦病毒/勒索病毒處理

關於這兩種病毒處理方式,網上有很多相關的處理方式以及應急的手段,而這裏不可能說透過一篇簡短的文章就能夠了解怎麽處理這些問題。

這裏大概使用簡單的語言說一下吧。

4.1. 挖礦病毒

關於挖礦病毒,很多時候,在開始挖礦之前,這些病毒會先對內網進行掃描,不斷的擴張,以獲取到更多的內網主機實作挖礦。這裏我給各位看一下,我這邊透過深信服的異常流量檢測系統看一下我們內網的情況,這裏我們都進行查殺過了,不過可能還存在遺留問題。

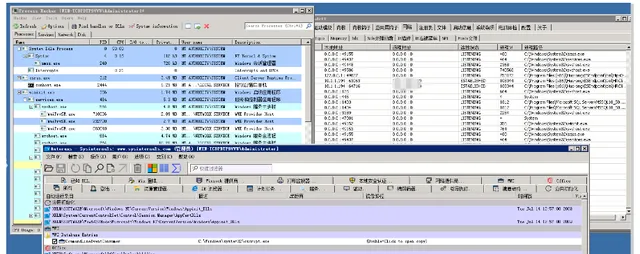

這個主機目前已經基本解決了,解決辦法就是透過網上的文章來處理的,剛開始看到的時候就莫名其妙的,根本不知道怎麽解決,這裏我就大概截個圖給各位看看,這個病毒的執行過程。

同時這個問題現在的狀態就是在連線,目前還在解決,但是,並未執行,CPU、記憶體等均為占用。

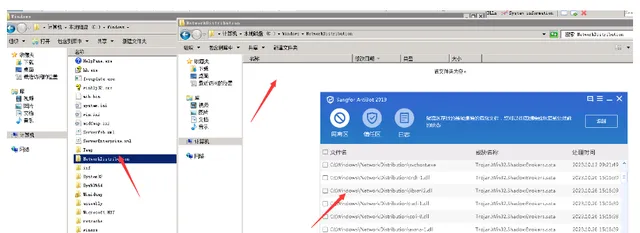

4.1.1. 病毒資料夾

這個資料夾就是病毒的資料夾,已經被清除了,這裏為什麽還把資料夾留著呢,是由於該病毒會自動再恢復,相當於還是未處理完全,所以建立了一個病毒資料夾將這個資料夾設定成禁止存取,占用病毒釋放的許可權。

4.1.2. 具體的處理方式

這裏處理方式其實就是檢視WannaMine4.0挖礦病毒處置,這裏確實,之前的整體的流程的有的,但是一直沒真正處理好,結果就是處理一般截圖不對被刪除,處理處理就沒有了,最好發現還沒解決,但是沒攻擊行為了,尷尬了,這裏應該保留整體的流程的,小心被追溯…參考下面的文章吧。

WannaMine4.0挖礦病毒處置

這裏提供相關的工具名,然後去下載吧,用法網上有很多,說實話不然火絨劍一個就能解決。

Process Hacker:https://processhacker.sourceforge.ioPChunter工具https://www.52pojie.cn/thread-1037841-1-1.html火絨劍:https://www.huorong.cn/Autonus:https://learn.microsoft.com/zh-cn/sysinternals/downloads/autoruns

4.1.3. 劃水原因

確實是找不到樣本呀,找了半天找不到樣本,然後我不想找了,普通的挖礦木馬,都很簡單,就是防毒查殺就歐克了,所以就懶得去演示哪些很簡單的樣本。

4.2. 勒索病毒

這個我到沒再實際的環境中遇到過,前面也說了,遇到勒索病毒,首先你要知道勒索病毒是什麽家族的,當然如果是最新的勒索病毒,可能也不好判斷,但是如果是歷史勒索病毒,那基本還算好查。

4.2.1. 永恒之藍勒索病毒

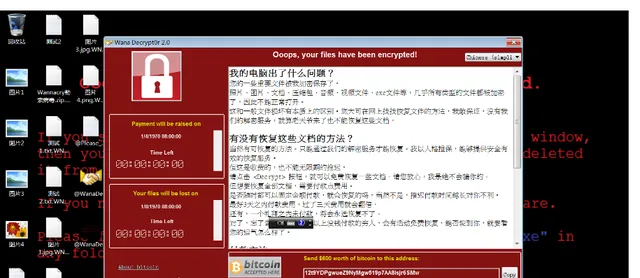

這裏我就下載一個永恒之藍勒索病毒吧,執行完就是這個樣子的,這裏我們假設不知道是屬於什麽病毒。

4.2.2. 判斷勒索病毒家族

這裏透過將檔的字尾或者檔提取出來上傳到相關的網站上就能夠查詢,這裏我就使用個字尾來判斷,360這邊反饋的就是WannaCrt家族的勒索,但是顯示無法解密。

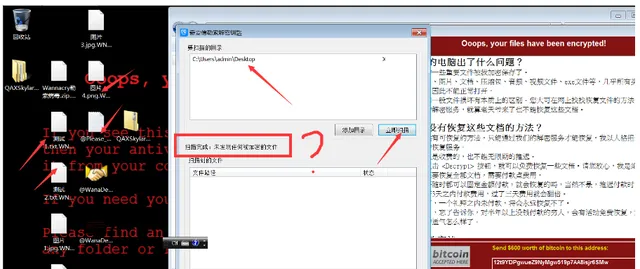

這裏到奇安信上面查詢是能夠解密的,同時給了一個下載解密工具的連結,這裏我們嘗試下載解密工具,然後執行解密,看看能不能成功解密。

4.2.3. 嘗試解密

我掃描了,然後無法解密,這裏也嘗試了很多,均無法解密…所以也不想折騰了。

4.3. 最終解決辦法

對於挖礦病毒,通常來說很多都是挖了挖礦,並不會對你伺服器上的檔造成影響,那麽如果能夠看到相關文章或者能夠處理幹凈,那最好不過了,如果處理不幹凈,那麽可以直接將重要的檔拷貝出來,直接重新裝系統,不要覺得裝系統有多丟人,解決不了了,還能仍在那不管嗎?

對於勒索病毒,前面也說了,勒索病毒勒索伺服器的話,通常有點意識的企業都會再日常做好備份工作,基本上被勒索了,直接恢復即可,至於說沒備份,那麽一般來說,勒索病毒人家是為了要錢,可能設定一些簡單的加密方式嗎,多數勒索病毒都是使用復雜的加密方式,包括可以自己去查詢,截至目前依舊很多幾年前的勒索病毒依舊是無法解決的。

那麽如果實在沒備份的只能找專業的人處理,通常有這樣處理水平的都是一些大型的安全企業,而且可能這種技術都是不會外泄的,人家要靠這個賺錢。