微軟資訊保安專家Dimitrios Valsamaras發現了包括紅米手機在內的所有的小米手機均存在一個致命缺陷,其預設安裝的應用程式「小米檔管理器」可以導致手機數據被泄漏甚至被遠端控制的風險。

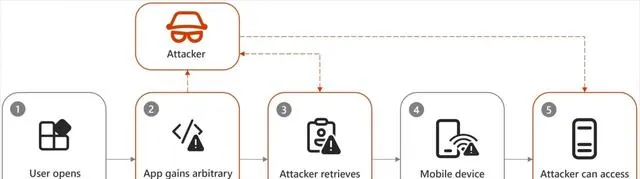

微軟安全專家將該漏洞命名為「臟流攻擊」(Dirty Stream),Dimitrios Valsamaras強調了形勢的嚴重性。他警告說,這種漏洞模式可能會導致可怕的後果,攻擊者可以在小米手機上執行任意程式碼。

從本質上說,該漏洞就相當於可以賦予攻擊者控制應用程式的權利,可以利用竊取的令牌未經授權存取敏感使用者數據和線上帳戶。

黑客可以遠端將任何檔發送到裝置,並在使用者不知情的情況下替換系統數據。惡意程式碼可以用於各種目的,例如從圖庫中竊取照片和視訊,獲取包括銀行APP在內的登入名和密碼、簡訊,發送垃圾信件,自動購買付費內容等等。

安全專家強調,Android系統已經內建了套用隔離機制,規範了手機上不同應用程式之間進行安全的數據交換。包括嚴格的數據隔離、使用分配給特定統一資源識別元(URIs)的許可權,以及徹底驗證檔路徑以防止未經授權的存取等安全措施。

此次問題的根本原因是小米開發人員沒有在應用程式中引入上述標準的Android檔安全隔離機制。

微軟披露了導致漏洞的具體檔:

安全專家稱這是開發人員粗心大意的忽視了開發中的安全問題導致的。漏洞披露後谷歌已經意識到事態的嚴重性,向開發者釋出了指導意見,強調了安全機制的重要性。

除小米外,微軟還在金山的WPS Office套用軟體上也發現了同樣的問題,其他手機及應用程式尚未發現類似情況。

小米和WPS Office回應稱已經采取了積極的措施來解決該漏洞。

後記:由於米粉質疑,現將原文截圖貼出(轉譯內容是:雖然Android為每個應用程式分配自己的專用數據和記憶體空間來實作隔離,……,但開發者的疏忽可能會繞過應用程式主目錄中的讀/寫限制。)