現代電腦中廣泛使用的統一可延伸韌體介面 ( UEFI ) 規範的開源參考實作的 TCP/IP 網路協定棧中已披露了多個安全漏洞。

這九個問題被 Quarkslab統稱為 PixieFail ,存在於 TianoCore EFI 開發套件 II ( EDK II ) 中,可被利用來實作遠端程式碼執行、拒絕服務 (DoS)、DNS 緩存中毒和敏感資訊泄露。

AMI、Intel、Insyde 和 Phoenix Technologies 的UEFI 固件(負責啟動作業系統)受到了這些缺陷的影響。

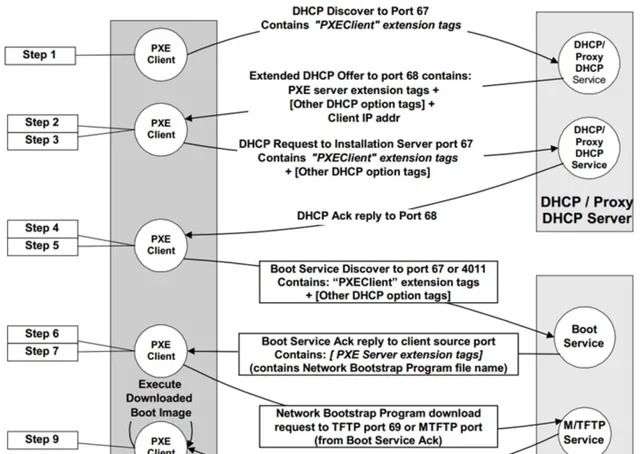

EDK II 整合了自己的 TCP/IP 堆疊(稱為NetworkPkg),以在初始預啟動執行環境(PXE,發音為「pixie」)階段啟用網路功能,從而允許在沒有正在執行的作業系統的情況下執行管理任務。

換句話說,它是一個客戶端-伺服器介面,可從其網路介面卡 (NIC)啟動裝置,並允許管理員遠端配置和啟動尚未載入作業系統的聯網電腦。

PXE 程式碼作為 UEFI 固件的一部份包含在主機板上或 NIC 固件唯讀記憶體 (ROM) 中。

Quarkslab 在 EDKII 的 NetworkPkg 中發現的問題包括溢位錯誤、越界讀取、無限迴圈以及使用弱偽隨機數生成器 ( PRNG ),這些問題會導致 DNS 和 DHCP 中毒攻擊、資訊泄露、拒絕服務、 IPv4和IPv6層的數據插入攻擊。

缺陷列表如下——

CERT 協調中心 (CERT/CC)在一份公告中表示:「這些漏洞的影響和可利用性取決於特定的固件版本和預設 PXE 啟動配置。」

「本地網路內的攻擊者(在某些情況下是遠端攻擊者)可以利用這些弱點來執行遠端程式碼、發起 DoS 攻擊、進行 DNS 緩存中毒或提取敏感資訊。」